AFD Summit, 6º Edição

- Av. Angélica, 35 - Santa Cecília, São Paulo

- Dias 08 e 09 de Junho

- Presencial

AFD Summit, 6º Edição

- Av. Angélica, 35 - Santa Cecília, São Paulo

- Dias 08 e 09 de Junho

- Presencial e Online

Conecte-se com as maiores referências em Perícia Digital e Segurança da Informação

O AFD Summit é uma oportunidade única para se manter à frente das tendências e desenvolvimentos no campo da Forense Digital.

Serão 2 dias para aprender, fazer networking e se conectar

Confira a programação do evento

- Sábado

Veja a programação completa do evento no sábado, dia 8 de junho

Coffe Break

Networking

08:00 às 09:30

Palestra de abertura

Prof. Renan Cavalheiro

09:30 às 10:00

A palavra certa na hora certa Oratória e Comunicação

Prof. Julio Dias

09:45 às 10:00

Avilla Forensics 3.7: Saiba tudo sobre a nova versão

Prof. Daniel Avilla

10:00 às 11:00

Investigação de Crimes Cibernéticos

Prof. Dr. Filipe de Morais

11:00 às 12:00

Lançamento de Livro e Sessão de Autógrafos

Conceitos importantes de perícia digital para operadores de direito, Autor: Leandro Morales

12:00 às 14:00

Almoço

Para reabastecer as energias

12:00 às 14:00

Segurança em IA: Ataque à LLms

Prof. Everton Melo

14:00 às 15:00

Sessão de Autógrafos

Livros A Palavra Certa na Hora certa, Profissão vs. Missão e Mindset empreendedor, Autor: Julio Dias

15:00 às 15:30

Coffe Break

Networking

15:00 às 15:30

Painel de Discussão: Deepweb

Prof. Thiago Cunha, Prof. Caique Barqueta e Prof. André Sardinha com mediação de Gustavo Marques

15:30 às 16:30

Investigação de Crimes Econômicos

Prof.l Michel Spiero

16:30 às 17:30

Fechamento e Sorteios

17:30 às 18:00

Happy Hour

18:00 às 20:00

- Domingo

Veja a programação completa do evento no domingo, dia 9 de junho

Coffe Break

Networking

08:00 às 9:30

Inteligência para Segurança

Prof. Fred Ornellas

09:30 às 10:30

Hackers, Bugs e Programadores

Prof. Marcelo Nagy

10:30 às 11:00

Investigação Financeira: Estudo de Caso de atuação em conjunto da Forense Digital

Rita Mendonça

11:00 às 12:00

Lançamento de Livro e Sessão de Autógrafos

Forense em Assinatura Eletrônica, Autor: Marcelo Nagy

12:00 às 14:00

Almoço

Para reabastecer as energias

12:00 às 14:00

Investigações em Cripto Ativos para Peritos

Prof. Dr. Pedro Mourão

14:00 às 15:00

Coffe Break

Networking

15:00 às 15:30

Lançamento de Livro e Sessão de Autógrafos

Guia Somaxi: Manual de Adequação, Coautor: Damião Oliveira

15:00 às 15:30

Como Manter a Privacidade e Proteção de Dados em Tempos de IA

Prof. Dr. Damião Oliveira

15:30 às 16:30

Advanced Drone Forensics: Passware & Belkasoft

Prof. Leandro Morales e

Prof. Stanley Gusmão

16:30 às 17:30

Fechamento, Sorteios e Despedidas

17:30 às 18:00

O que esperar da 6ª edição do AFD Summit

Palestras inspiradoras

Aprimore seu conhecimento sobre conteúdos de Perícia Digital, Segurança da Informação e Inteligência Cibernética

Networking de alto nível

Se conecte com os profissionais mais influentes do mercado e compartilhe ideias com aqueles que encorajam sua paixão pela Segurança da Informação.

Encontro com Grandes Mestres

Conheça pessoalmente os grandes nomes da área

Aprimoramento de carreira

O AFD Summit é uma trilha expressa para o sucesso de aspirantes e/ou especialistas na área de Segurança Digital.

Happy hour

Sorteios de brindes

Coffe Break

e Networking

Certificado de 8 horas *Cada dia de evento

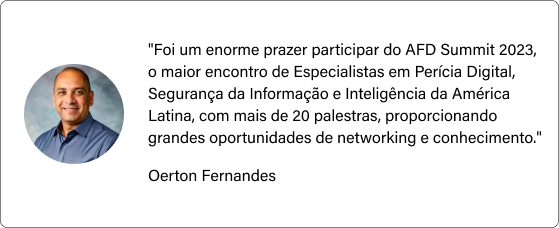

Opinião de quem já participou!

Veja como foram as últimas edições:

Ingressos para o Evento Presencial

Participe do evento online

Para participar do evento online, basta se inscrever em qualquer curso da Academia Forense, inclusive os gratuitos!

Parceiros e Patrocinadores